Kriptomalver je, najjednostavnije rečeno, svaki oblik zlonamernog softvera koji kriptuje (narodski rečeno šifruje) fajlove na računarima/telefonima i time ih čini neupotrebljivim za korisnika.

Iako sam kriptomalver nije nešto novo, u prethodne 3-4 godine broj napada se drastično povećao. Danas kriptomalver obično imamo priliku da vidimo u formi ransomware-a.

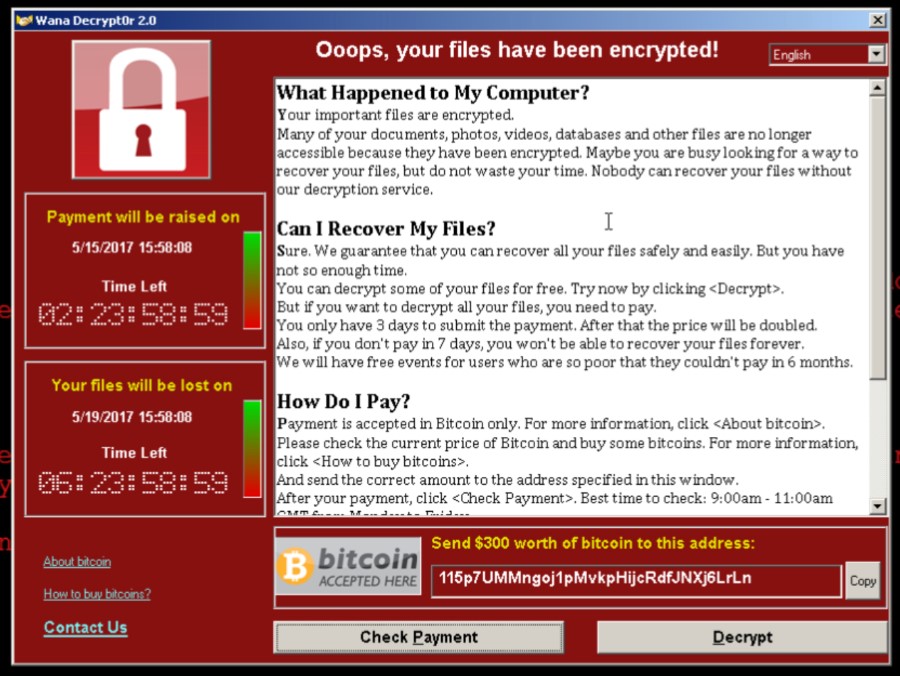

To znači da napadač šifruje naše fajlove, a da bi ih dešifrovao, od nas traži novac.

Tokom prethodnih nekoliko meseci dogodila su se dva velika ransomware napada koja su mnoge računare i servise učinila nedostupnim. Pogođene su i postale neoperativne bolnice i njihovi informacioni sistemi, elektrane kao i druge važne organizacije širom Evrope. WannaCry i Petya tj. NotPetya su ransomware-i koji su za širenje koristili rupu u Windows operativnom sistemu. Inače, rupa koja je korišćena za WannaCry ransomware napad zakrpljena je gotovo dva meseca pre nego što se napad i dogodio! Ipak, nisu svi operativni sistemi ažurirani na vreme i napad je bio veoma uspešan gledajući samo broj računara koje je zarazio.

Kada se napad dogodi to obično izgleda ovako:

Šta kada se napad dogodi?

Prva stvar koju treba da znamo jeste da ukoliko već dođemo u situaciju da su nam fajlovi šifrovani leka gotovo i da nema. Kriptografija je jaka i nemoguće ju je razbiti. To je ujedno i najveća “prednost” ove vrste malvera. Gotovo je nemoguće boriti se sa njim kada do kompromitacije dođe.

Plaćanje otkupnine ne treba da bude opcija jer vam niko ne garantuje da će vam napadač zapravo i poslati ključ za dekripciju.

Jedino rešenje koje možemo primeniti je povrat fajlova iz backup-a.

Ali za tako nešto moramo da imamo ažuran backup.

Kako da se zaštitimo?

Saveti za zaštitu od kriptomalevera tj. ransomware-a identični su savetima za borbu protiv bilo koje vrste malicioznih programa.

Kriptomalver do nas stiže putevima kao i svaki drugi malver.

Stoga su preporučene prakse za zaštitu:

- Backup fajlova – važne fajlove moramo backup-ovati. Videli smo da je backup jedino pravo rešenje kada do kompromitacije dođe. Sa druge strane backup morate imati ne samo zbog zlonamernih programa, već i zbog potencijalnog otkazivanja hard diska;

- Windows update – ukoliko koristite Windows, obavezno redovno instalirajte update. Nemojte preskakati i odlagati ažuriranja. Pretpostavka je da je Windows koji koristite legalan. Sa krekovanim Windows-om nažalost nikada ne možete biti sigurni da je “sve kako treba”;

- Antivirus software – Antivirus software na Windows-u je obavezan. Nikako nemojte koristiti krekovan antivirus. To je bukvalno poziv napadačima da prvo zakucaju na vaša vrata. Redovno ažurirajte definicije antivirusa;

- Krekovan software – Zaboravite na krekovan software. On jednostavno nije bezbedan za korišćenje i može vas izložiti opasnosti;

- E-mail/Društvene mreže – Za vaše svakodnevno korišćenje interneta postoje brojni saveti. Ipak jedan je opšti: Vodite računa na šta klikćete. Sumnjivi linkovi podeljeni preko društvenih mreža kao i e-mail poruke sa prilozima koje ne očekujete su nešto što svakako treba da izbegnete. Otvorite četvore oči.

Moguće da su ovi saveti za neke od čitaoca teški za izvedbu.

Ukoliko ne želite da plaćate Windows licence, pokušajte da umesto Windows-a koristite neku od Linux distibucija. Linux je dosta otporniji na malware, a pri tome je besplatan.

Krekovane programe zamenite besplatnim alternativama.

Ono što je bitno da znate nakon ovog teksta jeste: ukoliko vam se jedna od ovih tačaka čini nemogućom, nemojte odustajati od ostalih.

Apsolutna sigurnost ne postoji. Ono čemu mi težimo je zapravo smanjenje verovatnoće da će napad biti uspešan. A na tom putu, svaki korak i svaki dodatni napor koji učinimo da se zaštitimo igra bitnu ulogu.

Moram priznati da Vam tekst nije bas strucan i detaljan. Naime, najpopularniji ransomware na nasim prostorima je TeslaCrypt (u 3 ili 5 verzija) ali trenutno kao zatvoren projekat,javno objavljen kljuc I eset alat koji moze da Vam otkljuca sve verzije. Drugi koji se takođe pojavio iz Indijskih voda (kod nas) je Cryptolocker i takođe postoje alati za njegovo otkljucavanje. Postoji i sajt na kome se prate trenutni ransomware projekti kao i linkovi ka alatima od raznih av kuca za njihovo otkljucavanje, ono sto ne moze da se otkljuca je ustvari ono sto nije rasprostranjeno dovoljno.

Takođe nije tačno da ne postoji odbrana…ransomware, kada cryptuje Vase fajlove briše originalne fajlove, tako da većinu fajlova možete povratiti sa bilo kojim “recovery” software-om,one koji su prepisani nećete moći,bar ne u potpunosti da vratite ali većinu hoćete.

Ransomware je bio problem prvih meseci kad se pojavio, razbijenjem prvih verzija ostale su bile samo varijacije na temu i kao takve manje i manje opasne…svaka ideja,kada je nova je genijalna ali sa svakom kopijom predvidljiva.

Nisam postavljao nikakve linkove, ali sve mozete lako pronaći preko google-a.

Srdačan pozdrav i molim Vas da se malo više udubite u teme o kojima pišete umesto da slepo prevodite strane tekstove ili pišete “bauk” priče,sve je lako rešivo,bilo i oduvek biće.

Srdačan i lep pozdrav.

P.S. I ako pravite backup fajlova, isti backup ce vam biti isto cryptovan,niste objasnili da to mora biti na nekoj fizicki udaljenoj lokaciji (eksterni hard,flash drive…) i da ga niste ubadali u zarazen racunar, jer ce i taj backup isto zavrsiti.

Takođe još jedna stvar koja Vas može spasiti je ako ste uključili podršku za “Previous version of file” od Win7 pa na više,u tom slučaju možete vratiti fajlove “unazad” ali samo na nekim verzijama ransomware-a.

JA SAM JOSIP BROZ

I POLUDEO SAM SKROZ !

OWAJ MALWARE JE NOCNA MORA,

ZATO CU OTICI JA KOD DOKTORA !

@Leka

Namena teksta nije da bude stručan već da bude razumljiv širokoj populaciji.

Pokušaću da odgovorim na ovo što ste napisali.

TeslaCrypt i Cryptolocker nisu spomenuti. Iako su napravili ogromnu štetu nisu otišli daleko kao dva pomenuta ransomware-a i nisu apsolutno svi mediji pisali o njima.

Oko mogućnosti vraćanja fajlova:

Evo upravo TeslaCrypt koji ste pomnuli brisao je shadow copy i system restore na Windowsu. Nije bilo mogućnosti za provrat fajlova.

Svi ransomware-e sa kojima sam ja imao iskustva radili su upravo isto – nijedno “podešavanje” Windowsa nije preskočeno i nije ostavljena rupa

koja omogućuje korisniku da sam povrati fajlove.

Što se tiče alata za dekripciju koji objavljuju AV kuće oni se obično rade na dva načina:

– “zapleni” se server napadača odakle se ukrade master ključ za dekripciju

(Kreatori TeslaCrypta su npr sami objavili taj ključ)

– koristi se softferski propust u samom malveru.

Nijedan od alata za dekripciju ne razbija kriptografiju per se.

Što se tiče dela:

To nažalost nije tačno. Da direktne kopije bazirane na source-u već “razbijenog” ransomware-a su lake za tretiranje ali recimo Petya i WannaCry su potpuno dve različite vrste malvera sa različitim mehanizmima. Jedino što oni dele je činjenica da fajlovi na kraju postanu nedostupni korisniku.

Vaš komentar oko backupa, tj. da backup treba da bude eskterni – tu ste apstolutno u pravu.

Dodaću tu informaciju u tekst.

Hvala vam na komentaru.

Odlican clanak!

Ransomware kao i ostale vrste malware-a jesu opasne ali za sve postoji lek, zaštita, prevencija.Ako koristite recimo Tor browser (pretraživač) već u startu ste sigurniji nego da koristite ostale browsere, a isto tako browser dodaci poput NoScripta za Firefox su odlična preventiva.Tu je i opcija privatnog surfovanja, a zatim i korišćenje sandboxa preko programa kao što su sendboxie ili preko opcije sandboxa koje nude neki antivirus i internet securitz programi.Isto tako možete preko VPN konekcije da enkriptujete vaš internet saobraćaj, opcija da se čovek zaštiti i bez antivirus i internet securitz programa je jako, jako mnogo.Zatim, što se tiče pomenutih antivirus programa, koristite Comodo proizvode i tu ste apsolutno sigurni, da ne kažem 100 posto.Jeste da je Comodo možda blago nerazumljiv za obične korisnike )čisto jer nije po principu instaliraš pa više ne misliš o tome), ali lako se da naučiti baratati sa njihovim proizvodima.Moja preporuka je Comodo Cloud Antivirus, jako je lak, uzima smešno malo kompjuterskih resursa, a sa njim ne samo da ćete biti sigurni već ćete za sve fajlove na kompjuteru maltene dobiti određenu ocenu preko njihovog Valkire servisa.Ako ne želite da koristite dodatni antivirus program jer volite Microsoftov Windows Defender koji dolazi sa Windowsom u paketu, možete da instalirate program Zemana Antimalware koji je veoma lak i može da koegzistira zajedno sa drugim antivirusima, a ekstremno je dobar u zaštiti protiv ransomware-a-Dakle, razloga za paniku nema i rešenja za sve ovo je jako, jako mnogo.

Kao što je i spomenuto, nije loše i redovno raditi backup ali na nekoj recimo cloud lokaciji ili na nekom eksternom drajvu, nije loše napraviti i neki bootable drajv ili CD.

Inače, danas se uopšte ne koriste krekovani Windows i antivirus programi, teško je to i krekovati, nego za one koji ne žele ili nemaju novca da kupe (a nije baš jeftino,pogotovo za naše uslove) postoje načini da se iznova i iznova generišu nove licence i da tako program bude registrovan.Postoje i programi koji to vrše automatski.Nema ni govora da su takvi Windows i antivirus programi nebezbedni, to apsolutno nije tačno i rade sasvim jednako kao i oni u koje je ukucan originalni serijski broj koji ste dobili po kupovini.

Nema šanse da većina našeg naroda može da ima kompjutere na kojima je sav software legalno kupljen, možda jednog lepog dana.

Zaboravih da dodam, Comodo produkti su besplatni u potpunosti za razliku od mnogih drugih antivirus i antimalware programa, kompanija se finansira iz drugih izvora.

Još jednu stvar sam zaboravio.Ni Linux više nije bezbedan kao što je nekada bio, hakeri su se sada okrenuli pravljenu malware-a upravo za Linux i takvih stvari ima sve više.A alatki sa kojima se na Linux-u možete zaštititi je osetno manji broj.Plus, na Linux zaboravite ako želite da vam kompjuter služi dobrim delom i za zabavu, ako je porodični, ako ste napredniji korisnik, koristite kompjuter isključivo vi i ne zanima vas recimo igranje igrica, onda je druga stvar.Mada, videćemo koliko će dugo još Linux važiti za bezbedniji sistem.

Поштовани,

Доживео сам напад криптомалвер-а на пословној мрежи. Све што прочитате о нападу и о наводно претходним пропустима у заштити рачунара и мрежи, не може се разумети јер се то не може речима описати. Једноставно, заштите нема (осим свакодневних резервних копија).

Може ли неко (г-дин Шикања или др.), објаснити, повезати, обелоданити, макар изоколо (без доказивања, јер доказа нема), директну везу између криптомалвер-а и криптовалута?

Поздрав, Дејан

@Dejan

Tehnički gledano, to su dve potpuno različite stvari.

Povezanost je u tome što su kriptovalute omogućile napadačima da vrše naplatu otkupnine relativno lako i relativno anonimlno.

Ovakav “biznis model” kriptovanja podataka pa traženja otkupa, veoma bi teško funkcionisao bez kriptovaluta.

Treba napomenuti da nisu sve transakcije kriptovalutama okinute nelegalnim aktivnostima.

Zapravo, većina transakcija je okej i kriptovalute se mogu koristiti za regularne transakcije.

Prijatelju se desio napad kriptolokerom. Pokušao je u firmi za spašavanje podataka da reši problem ali su mu rekli da tu spasa nema.

Samo za Windows. Mac i Linux su potpuno bezbedni.

moj savet je da koristite linux umesto windows-a narocito firme.